Gute Software-Architektur ist nicht kostenlos. Sie kostet Zeit, Aufmerksamkeit und Disziplin – vor allem am Anfang. Wer sauber trennt, wer bewusst zwischen Kern, Grenze und…

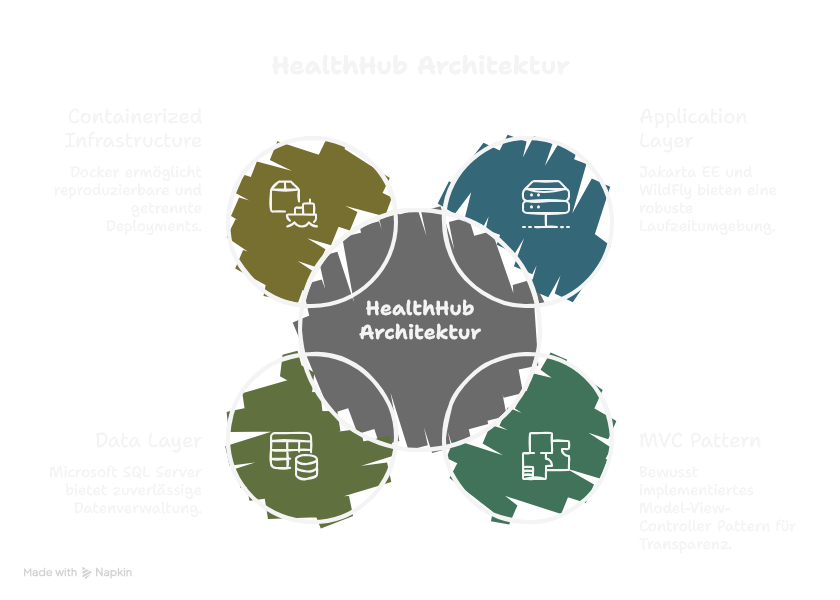

Für mein Projekt HealthHub habe ich mich bewusst für zwei stabile Enterprise-Technologien entschieden: Jakarta EE auf WildFly als Application Server Microsoft SQL Server als relationale…

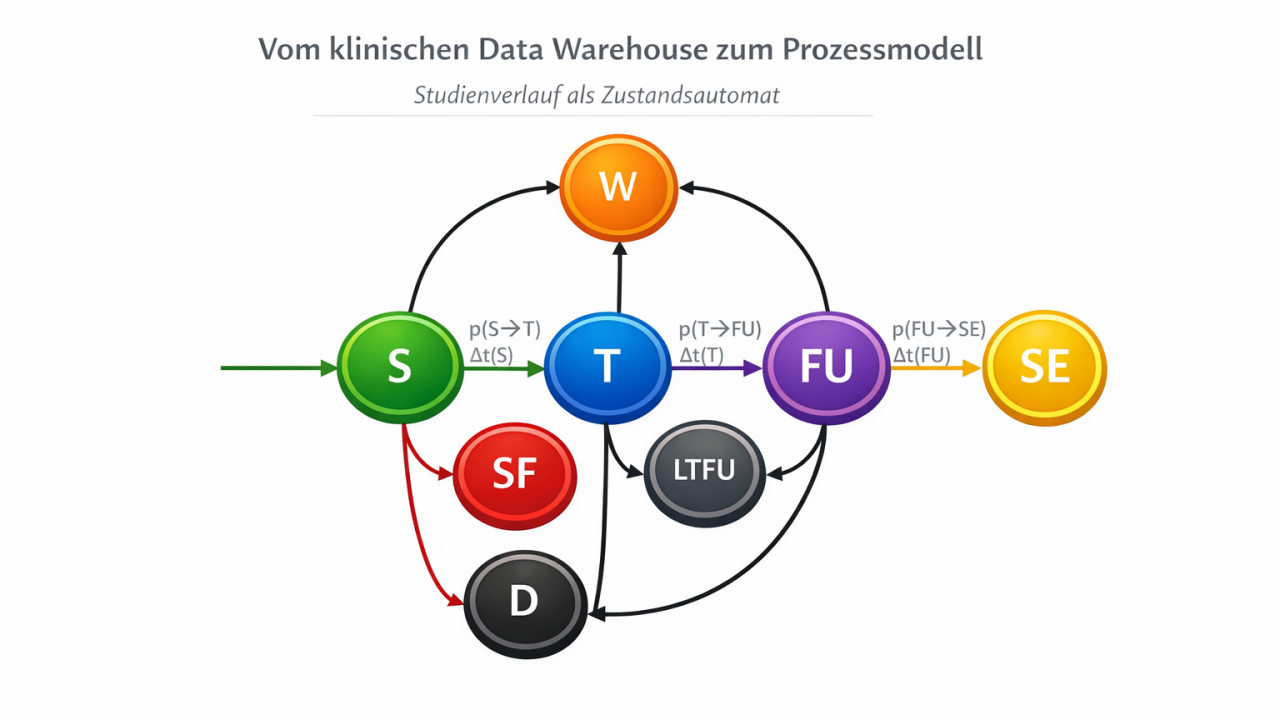

Warum klinische Data Warehouses mehr können als Reporting Klinische Data Warehouses werden häufig als Reporting-Plattform verstanden. Sie beantworten operative Fragen aus dem Studienalltag: Wann wurde…

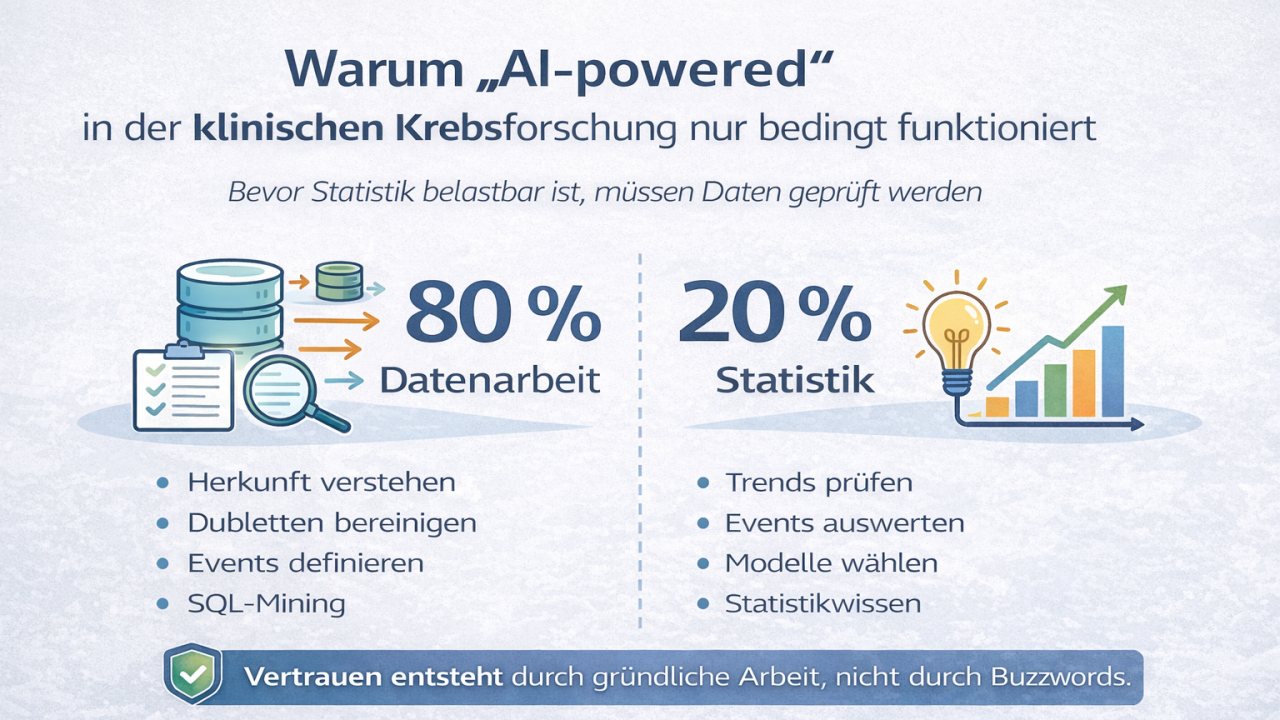

Methodische Qualitätssicherung in der klinischen Krebsforschung In der klinischen Krebsforschung entscheidet nicht allein die Menge der erhobenen Daten über den Studienerfolg, sondern deren Qualität, Konsistenz…

Oder: Warum 80 % der Arbeit vor der Statistik passiert Einleitung „AI-powered“ ist in der klinischen Forschung zu einem allgegenwärtigen Schlagwort geworden. Gerade in der Onkologie…